Dlaczego regularne czyszczenie historii to więcej niż prywatność

Regularne czyszczenie historii przeglądania często sprowadzamy wyłącznie do troski o prywatność, tymczasem ten prosty nawyk ma znacznie szerszy, praktyczny wpływ na naszą codzienną efektywność i komfort cyfrowego życia. Przede wszystkim, zapchana historia i pamięć podręczna przeglądarki spowalniają jej działanie. Mechanizmy autouzupełniania i wyszukiwania, zamiast pomagać, zaczynają podsuwać nieaktualne lub przypadkowe sugestie, utrudniając szybkie odnalezienie potrzebnej strony. Czyszczenie tych danych działa jak odświeżenie systemu – przeglądarka reaguje szybciej, a nawigacja staje się bardziej precyzyjna i mniej irytująca.

Warto też spojrzeć na to z perspektywy psychologicznej i edukacyjnej. Nagromadzona, chaotyczna historia tworzy cyfrowy szum, który utrudnia skupienie. Kiedy w polu wyszukiwania wciąż wyświetlają się ślady dawno zakończonych projektów lub porzuconych hobby, nasza uwaga może być niepotrzebnie rozpraszana. Świadome wyczyszczenie zapisów to symboliczny gest uporządkowania własnej przestrzeni informacyjnej, który pomaga mentalnie zamknąć jedne zadania i skoncentrować się na aktualnych celach. To szczególnie cenne dla uczniów i osób uczących się samodzielnie, którzy potrzebują przejrzystego środowiska do pracy.

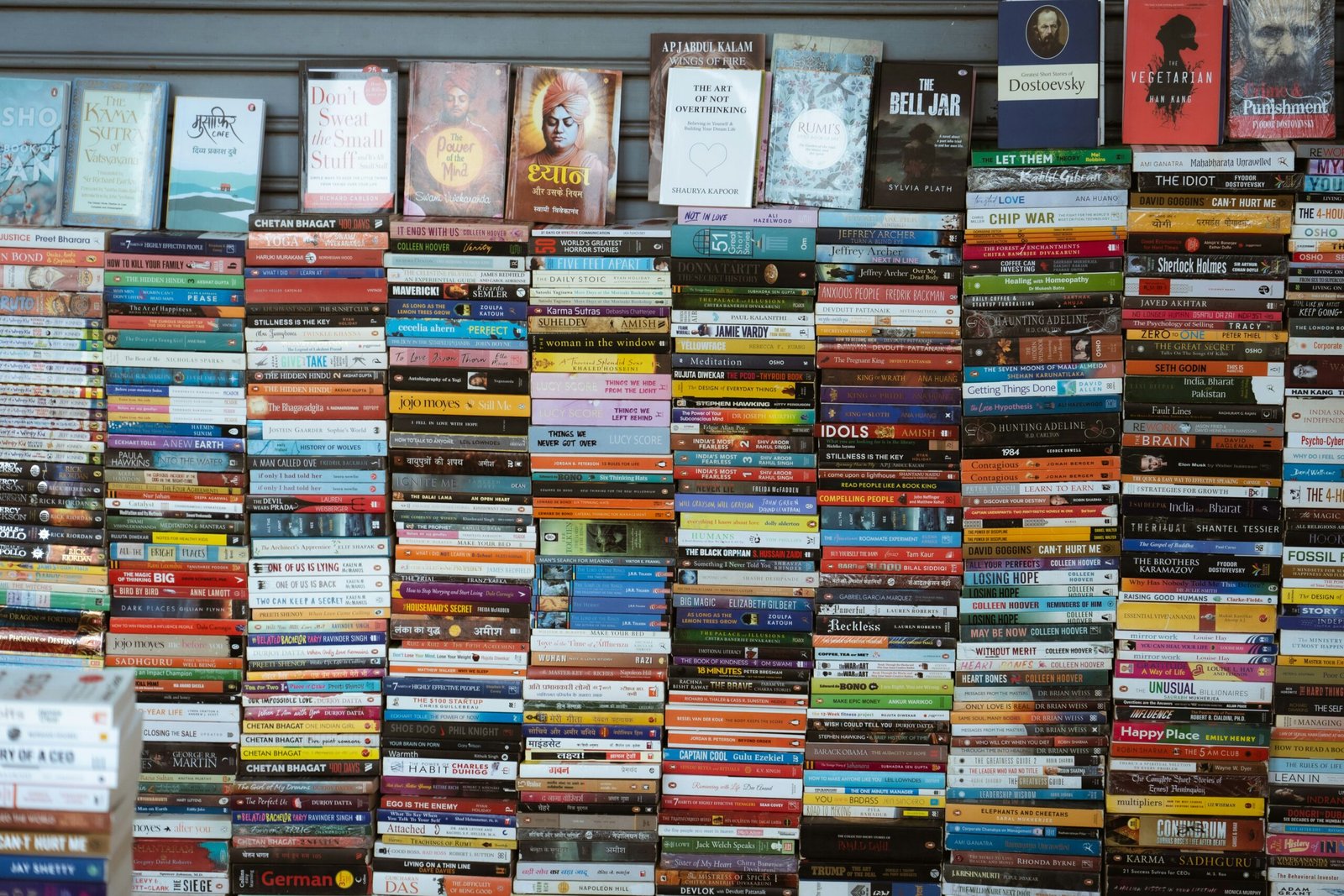

Co więcej, ten nawyk buduje większą świadomość naszego śladu cyfrowego i tego, jak platformy wykorzystują dane o naszych nawykach. Regularne przeglądanie historii to okazja, by zobaczyć, jakimi ścieżkami podąża nasza ciekawość i które źródła informacji faktycznie nas kształtują. To praktyczna lekcja krytycznego myślenia o źródłach. Ostatecznie, poza oczywistym wymiarem ochrony danych przed osobami mającymi fizyczny dostęp do naszego urządzenia, regularne porządki w historii to dbanie o wydajność narzędzia pracy, klarowność umysłu oraz bardziej intencjonalne i uważne podejście do zdobywania wiedzy w sieci.

Krok po kroku: jak wyczyścić historię w każdej popularnej przeglądarce

Czyszczenie historii przeglądarki to podstawowa, ale często pomijana czynność w codziennej higienie cyfrowej. Wbrew pozorom, nie służy ona wyłącznie ukrywaniu śladów przed domownikami. Regularne usuwanie tych danych może przyspieszyć działanie przeglądarki, zwolnić miejsce na dysku, a także pomóc w rozwiązywaniu problemów z ładowaniem stron, które czasami wynikają z uszkodzonych lub nieaktualnych plików pamięci podręcznej. Proces ten jest intuicyjny, ale różni się w zależności od używanego oprogramowania, dlatego warto zapoznać się z charakterystycznymi ścieżkami dostępu w każdej z głównych przeglądarek.

W przypadku Google Chrome, najpopularniejszego obecnie narzędzia, należy kliknąć trzy kropki w prawym górnym rogu, przejść do „Ustawienia”, a następnie do „Prywatność i bezpieczeństwo”. Tam znajdziesz sekcję „Historia przeglądania”, gdzie opcja „Wyczyść dane przeglądania” otwiera okno z zaawansowanym wyborem. Kluczowe jest tu zrozumienie, co oznaczają poszczególne kategorie: historia to lista odwiedzonych adresów, pliki cookie przechowują informacje o sesjach logowania, a pamięć podręczna to lokalne kopie elementów stron, które przyspieszają ich ponowne ładowanie. W Mozilli Firefox proces inicjujemy poprzez menu oznaczone trzema poziomymi kreskami, wybierając „Ustawienia” i zakładkę „Prywatność i bezpieczeństwo”. W sekcji „Historia” znajduje się przycisk „Wyczyść historię”, który oferuje podobny, szczegółowy panel konfiguracji okresu i typu usuwanych informacji.

Użytkownicy Safari na komputerach Apple znajdą odpowiednie opcje w menu „Safari” na pasku głównym, a następnie w „Ustawieniach” w zakładce „Prywatność”. Microsoft Edge, oparty na tym samym silniku co Chrome, ma bardzo podobny interfejs; funkcja czyszczenia historii ukryta jest pod trzema kropkami i ścieżką „Ustawienia” > „Prywatność, wyszukiwanie i usługi”. Pamiętaj, że operacja ta jest zazwyczaj natychmiastowa i nieodwracalna. Warto rozważyć użycie trybu prywatnego (incognito) do jednorazowych, wrażliwych sesji, aby uniknąć konieczności ciągłego czyszczenia pełnej historii. Dla zachowania wygody, po takim czyszczeniu przeglądarka może wymagać ponownego zalogowania się do często używanych serwisów, ponieważ usunięte pliki cookie zerują dotychczasowe sesje.

Co tak naprawdę dzieje się z danymi po naciśnięciu „wyczyść dane”

Kliknięcie przycisku „wyczyść dane” w aplikacji bankowej, serwisie streamingowym czy narzędziu do fitnessu budzi w nas ulgę – pozbywamy się cyfrowego balastu i wrażenia inwigilacji. Jednak rzeczywisty los tych informacji jest bardziej złożony, niż sugeruje intuicja. W większości przypadków operacja ta nie przypomina fizycznego zniszczenia dokumentu w niszczarce, a raczej usunięcie jego opisu z katalogu bibliotecznego. System oznacza zajmowane przez nasze dane miejsce na dysku serwera jako „wolne do nadpisania”, ale same pliki – zdjęcia profilowe, historie transakcji, szczegóły aktywności – pozostają na swoim miejscu, dopóki nie zostaną zastąpione nowymi informacjami. To właśnie umożliwia specjalistom od odzyskiwania danych ich przywracanie, o ile nie minęło zbyt wiele czasu.

Kluczowym insightem jest zrozumienie różnicy między danymi użytkownika a kopiami zapasowymi oraz danymi analitycznymi. Czyszcząc konto, usuwamy zazwyczaj tylko tę pierwszą, aktywną warstwę. Firma może nadal przechowywać kopie bezpieczeństwa (backupy) naszych informacji, tworzone regularnie na wypadek awarii, które są zarządzane według własnego, odrębnego harmonogramu retencji. Co więcej, dane przetworzone i zanonimizowane na potrzeby analityki zbiorczej – np. statystyki oglądalności czy ogólne trendy zakupowe – zwykle pozostają w puli wiedzy przedsiębiorstwa. Nasza indywidualna tożsamość znika z tych zestawień, lecz nasz wkład w zbiorcze metryki jest trwały.

Ostateczny los informacji zależy więc od wewnętrznych polityk firmy i regulacji prawnych, takich jak RODO. Przepisy nakazują usunięcie danych w rozsądnym terminie, ale ten może wynosić tygodnie lub miesiące, uwzględniając cykle backupów. Praktyczną radą dla użytkowników, którym zależy na całkowitym „zniknięciu”, jest połączenie dwóch działań: najpierw wyczyszczenia aktywnych danych, a następnie – po upływie kilku tygodni – wysłania prośby o usunięcie konta. Taka sekwencja zwiększa szansę, że nasze informacje zostaną pominięte przy kolejnej synchronizacji kopii zapasowych, co przybliża nas do stanu, w którym po naszych cyfrowych śladach pozostaje jedynie anonimowy, statystyczny szum w oceanie danych korporacji.

Historia przeglądarki a bezpieczeństwo kont: czego nie usuwa standardowe czyszczenie

Standardowe czyszczenie historii przeglądarki, takie jak usunięcie listy odwiedzanych stron czy plików cookie, przypomina sprzątanie wierzchołka góry lodowej. Pod powierzchnią pozostają głęboko zintegrowane z przeglądarką mechanizmy, które mogą stanowić potencjalne zagrożenie dla bezpieczeństwa kont. Jednym z kluczowych elementów, którego takie czyszczenie zwykle nie usuwa, jest pamięć podręczna skrótów haseł (zwana też „password cache”). Nawet po wyczyszczeniu danych, przeglądarka często nadal przechowuje zaszyfrowane wersje haseł, dostępne po ponownym zalogowaniu do systemu operacyjnego. Oznacza to, że osoba mająca fizyczny dostęp do naszego komputera może w łatwy sposób odzyskać dostęp do wszystkich kont.

Kolejną, często pomijaną warstwą są dane synchronizowane z chmurą. Współczesne przeglądarki oferują funkcję synchronizacji zakładek, haseł, otwartych kart, a nawet rozszerzeń pomiędzy urządzeniami. Proces czyszczenia lokalnej historii nie ma wpływu na te dane przechowywane na zdalnych serwerach producenta. Jeśli ktoś uzyska dostęp do naszego głównego konta w przeglądarce (np. konta Google), może przywrócić lub zdalnie przeglądać znaczną część informacji, które uważaliśmy za usunięte. To pokazuje, że prawdziwe zabezpieczenie kont zaczyna się od zarządzania dostępem do tego centralnego konta, włączając w to weryfikację dwuetapową.

Istotnym śladem są również tzw. „Local Storage” i „Session Storage”, czyli miejsca, w których strony internetowe przechowują dane sesji, tokeny logowania czy szczegóły koszyka zakupowego. Te informacje mogą przetrwać standardowe czyszczenie, pozostawiając wrażliwe tokeny autoryzacyjne, które w niektórych scenariuszach pozwalają na odzyskanie dostępu do konta bez konieczności ponownego logowania. Podobnie rzecz ma się z rozszerzeniami przeglądarki, które same w sobie gromadzą własne dane i historię aktywności, całkowicie niezależnie od wbudowanych narzędzi czyszczących. Dlatego pełne zabezpieczenie wymaga nie tylko rutynowych czynności, ale świadomego zarządzania każdym aspektem przeglądarki – od wylogowania z konta synchronizacji, przez ręczne usunięcie zapisanych haseł, po przegląd uprawnień i danych zgromadzonych przez zainstalowane wtyczki.

Zaawansowane metody: zarządzanie automatycznym zapisem i sesjami

W świecie nowoczesnych aplikacji webowych, które przypominają swoją responsywnością i bogactwem funkcji programy desktopowe, kluczowym wyzwaniem dla programistów staje się zapewnienie ciągłości działania użytkownika. To właśnie tutaj zaawansowane techniki zarządzania automatycznym zapisem oraz sesjami przechodzą z fazy wygody do absolutnej konieczności. Podstawowa różnica między tymi pojęciami jest fundamentalna: sesja to stanowa „pamięć” interakcji użytkownika z serwerem, często zarządzana za pomocą tokenów lub ciasteczek, która definiuje, kto jest zalogowany i jakie ma uprawnienia. Z kolei automatyczny zapis koncentruje się na treści – to niezauważalna w tle operacja przechowywania wprowadzanych danych, od treści dokumentu po ustawienia formularza, niezależnie od stanu uwierzytelnienia.

Implementacja niezawodnego automatycznego zapisu wymaga strategii wykraczającej poza prostą synchronizację z serwerem. Zaawansowane podejście polega na stworzeniu wielowarstwowej architektury danych. Pierwsza warstwa to bufor w pamięci operacyjnej (np. stan w Redux lub Vuex), zapewniający natychmiastową reakcję interfejsu. Druga to trwałe magazyny po stronie klienta, takie jak IndexedDB lub localStorage, które zabezpieczają dane przed przypadkowym odświeżeniem strony. Dopiero trzecia, zoptymalizowana warstwa, odpowiada za synchronizację z backendem, wykorzystując mechanizmy kolejkowania żądań i wykrywania konfliktów wersji. Pozwala to aplikacji funkcjonować w trybie offline, a następnie w tle zsynchronizować zmiany po przywróceniu łączności, co jest szczególnie cenne w aplikacjach edukacyjnych, gdzie uczeń może pracować w niestabilnych warunkach sieciowych.

Największą sztuką jest harmonijne powiązanie tych mechanizmów z zarządzaniem sesjami. Wyobraźmy sobie platformę e-learningową, gdzie uczeń otwiera wiele kart z różnymi quizami. Solidna implementacja musi nie tylko chronić jego sesję logowania, ale także izolować i zarządzać niezapisanymi odpowiedziami w każdej z tych kart osobno. Zaawansowane frameworki oferują rozwiązania, gdzie kontekst sesji (dane użytkownika) jest oddzielony od kontekstu danych aplikacji (praca nad zadaniem). Dzięki temu wygaśnięcie sesji nie musi prowadzić do utraty wprowadzonej treści – aplikacja może przechować ją lokalnie i zaoferować odzyskanie po ponownym uwierzytelnieniu. Finalnie, celem tych wszystkich zabiegów jest stworzenie wrażenia absolutnej stabilności i płynności, gdzie technologia dyskretnie asystuje użytkownikowi, a nie staje mu na drodze, budując w ten sposób głębokie zaufanie do cyfrowego środowiska nauki.

Jak wykorzystać czystą historię do szybszego działania przeglądarki

Czyszczenie historii przeglądania często postrzegamy jako dbałość o prywatność, ale ma to również bardzo namacalny wpływ na szybkość działania przeglądarki. Każda odwiedzona strona, zapisane ciasteczko czy element z pamięci podręcznej to drobny ślad, który przeglądarka musi wziąć pod uwagę podczas ładowania nowych treści. Z czasem ta narastająca „warstwa osadów” może spowolnić inicjalizację, a nawet reakcje interfejsu. Regularne porządki działają zatem jak przegląd systemu, usuwając zbędne dane, które obciążają procesy w tle.

Kluczowe jest zrozumienie, które elementy historii mają największe znaczenie dla wydajności. Podstawowym obszarem jest pamięć podręczna (cache), która teoretycznie ma przyspieszać ładowanie stron, przechowując ich zasoby lokalnie. Jednak gdy staje się zbyt obszerna, mechanizm jej przeszukiwania zaczyna działać mniej efektywnie. Podobnie rzecz się ma z ciasteczkami – każde żądanie sieciowe może wiązać się z koniecznością przesłania całego ich pakietu dla danej domeny, co zwiększa objętość przesyłanych danych. Czysta historia to zatem lżejsza wymiana informacji z serwerami.

W praktyce, zamiast całkowitego usuwania danych co kilka dni, warto stosować bardziej strategiczne podejście. Większość nowoczesnych przeglądarek oferuje opcje selektywnego czyszczenia, np. tylko pamięci podręcznej z zachowaniem haseł czy tylko ciasteczek stron trzecich. Dobrym nawykiem jest okresowe czyszczenie cache’u, szczególnie po intensywnych sesjach projektowych czy zakupowych, gdy odwiedzamy dziesiątki nowych witryn. Pozostawienie historii wyszukiwania czy zakładek nie wpływa znacząco na prędkość, więc można je zachować dla wygody. Efekt takiego ukierunkowanego sprzątania jest często odczuwalny natychmiast – strony ładują się nieco szybciej, a interfejs przeglądarki reaguje bardziej responsywnie, ponieważ nie musi nieustannie zarządzać ogromnym archiwum zbędnych plików. To prosta, ale często pomijana, forma optymalizacji domowego warsztatu cyfrowego.

Budowanie nawyku: najlepsze praktyki i harmonogram czyszczenia danych

Budowanie skutecznego nawyku czyszczenia danych przypomina troskę o domowy ogródek – wymaga regularności i wyrobienia sobie pewnego rytuału, by chaos nie zdążył się zakorzenić. Kluczem nie jest bowiem heroiczne, jednorazowe sprzątanie gigantycznego bałaganu, lecz systematyczne, małe interwencje. Najlepszą praktyką jest włączenie tych czynności w naturalny cykl pracy z danymi. Na przykład, każdy nowo zaimportowany zbiór warto od razu poddać podstawowej kontroli: sprawdzić liczbę brakujących wartości, przeanalizować rozkład kilku kluczowych kolumn czy zweryfikować skrajne rekordy. To jak mycie naczyń od razu po posiłku – zajmuje chwilę, ale zapobiega nieprzyjemnej, czasochłonnej pracy później.

Harmonogram powinien być dwupoziomowy i dostosowany do dynamiki projektu. Na poziomie codziennym lub tygodniowym warto utrwalić sobie rytuał „pięciu minut po spotkaniu” – szybkie sprawdzenie i adnotacja w pliku metadanych, jeśli podczas dyskusji wyszła na jaw jakaś nieścisłość. Na poziomie miesięcznym lub kwartalnym należy zaplanować głębszy audyt. To moment na weryfikację spójności między różnymi źródłami danych, aktualizacji słowników wartości czy przetestowania kluczowych reguł biznesowych na świeżych danych. Praktycznym insightem jest połączenie tego audytu z cyklem raportowania – czyszczenie staje się wtedy naturalnym wstępem do generowania nowych insightów, a nie odrębnym, uciążliwym obowiązkiem.

Ostatecznie, trwały nawyk rodzi się zrozumienia, że czystość danych to nie cel sam w sobie, lecz niezbędny środek do osiągnięcia wiarygodności analiz. Gdy zespół zaczyna postrzegać procedury walidacji jako równoważne z testowaniem kodu, kultura jakości danych staje się organiczną częścią procesu. Przykładem może być wprowadzenie „minuty na dane” na początku spotkań projektowych, gdzie krótko omawia się napotkane anomalie. Taka praktyka nie tylko zapobiega propagowaniu błędów, ale także wspólnie buduje świadomość, że dane to żywy organizm, wymagający ciągłej uwagi i pielęgnacji.